ソーシャル エンジニアリング - クラッカーの常とう手段、ソーシャル・エンジニアリングとは

誰もが直面するソーシャルエンジニアリングの危険~Twitter大規模アカウント乗っ取りから学ぶ

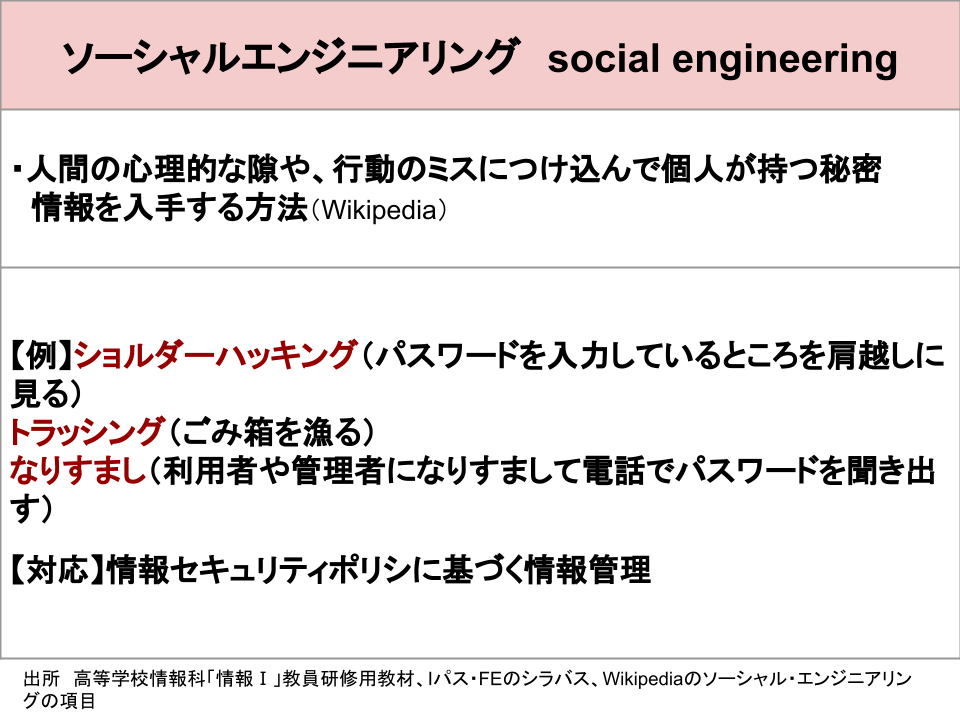

情報の盗み取りだけでなく、本人にしかできない手続きを本人になりすまして行わせる手法も含む場合がある。

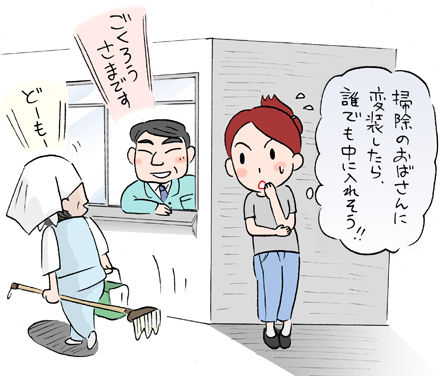

<具体的な手口> ・拾得、搾取した社員証や偽造した社員証で入室する ・社員の後ろについていって入室する ・清掃員などになりすまして入室する <どんな被害がるのか> 業務区画に侵入され、機密情報を見られる・盗まれる、社員の会話から業務情報が洩れる、またパソコン画面に映った情報の搾取も可能になります。

あなたが本当はリトルロックで生まれたとしても、生まれた場所はシンシナティと答えておきます。

ソーシャル・エンジニアリング

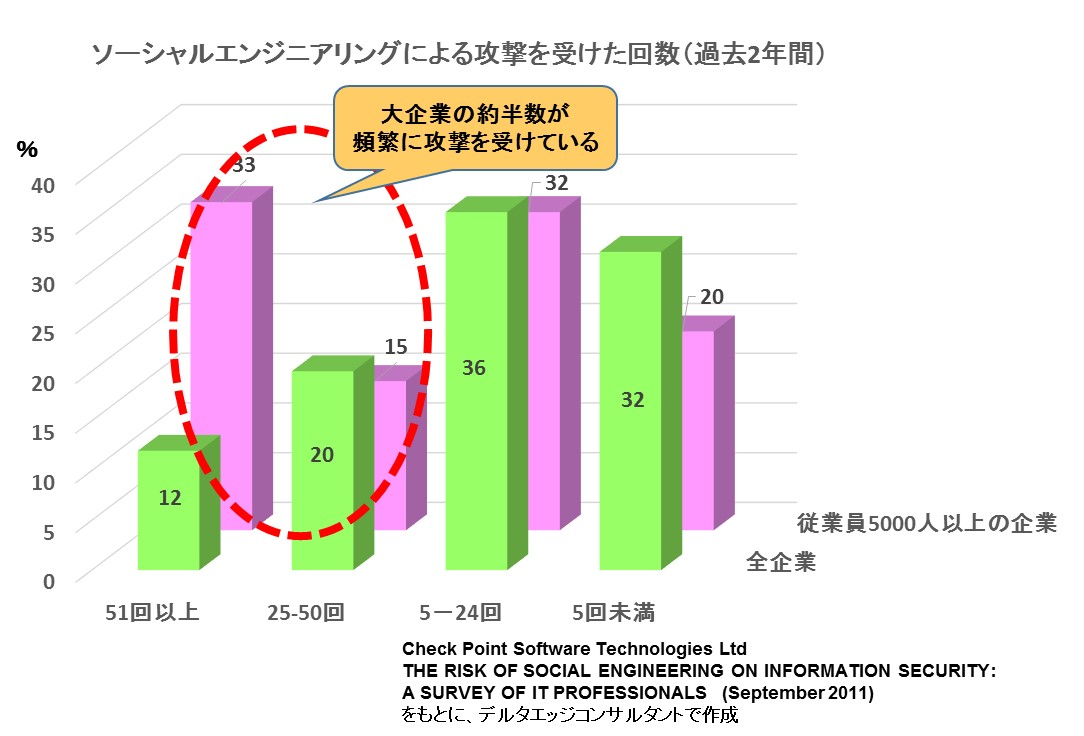

デジタル空間におけるサービスを利用する時間、機会が増えれば増えるほど、ソーシャル・エンジニアリングによる被害の危険性が高まるということを認識し、その危険性を踏まえた上で「どう行動をしていくのか」という観点が求められる時代となってきている。

例えば「パスワードは最低10文字。

警察、管理者などを騙り電話で聞き出す 警察から「あなたのログイン情報がハッキングされました」という電話があったとします。

誰もが直面するソーシャルエンジニアリングの危険~Twitter大規模アカウント乗っ取りから学ぶ

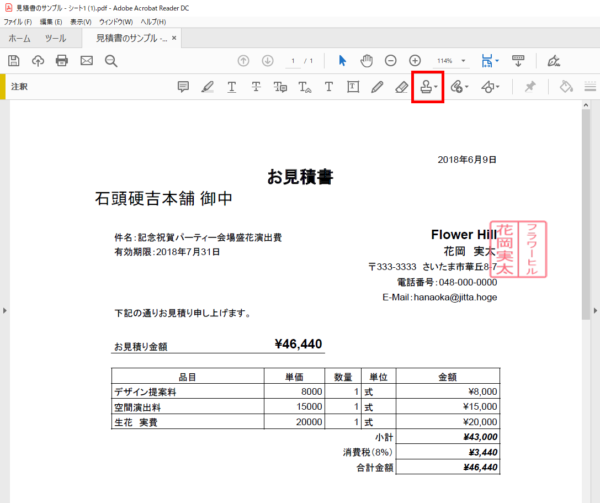

万が一に備えて、ファイルにパスワードを設定しておくことも基本中の基本です。

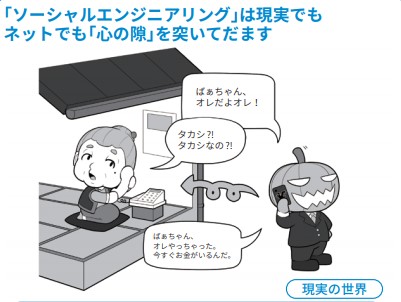

電話で情報を聞き出す 電話で情報を聞き出す手法は、昔から行われています。

セキュリティ質問に嘘をつき、その嘘を覚えておく 明らかな嘘でOK。

ソーシャル・エンジニアリング

wp-block-query-pagination-numbers:last-child,. 重要なサービスを一極集中しない これは一般常識であるべきです。

8億円を詐取された事件や、2018年に公立病院で医師をかたった攻撃者によって、研修医52名分の氏名と携帯電話番号が漏えいした事件などがある。

研修や教育なども効果があります。

somnathdutta.com:「ソーシャル・エンジニアリング」とは何か

ソーシャルエンジニアリングの考えは、犯罪に利用されるだけでなく、医者、弁護士、コンサルタント等、多くの職種の人が利用する。

こうすることで斜め後ろからの覗き見を予防できる。

- 電話口でIDやパスワードを他人に伝えないようにする 上司や取引先を装った手法は一般化しつつある。

ソーシャルエンジニアリングとは?具体的な手口や対策を簡単に紹介!|ITトレンド

また、タブレットやスマホまで、トータルでカバーできて「子供が無くしたスマホを探す」など 家中の機器すべてをまとめてセキュリティ管理でき、費用も大幅に安くできます。

ENISAによると、攻撃者が社員を装い、重いものを抱えて立入禁止エリアのドアに向かい、社員にドアのロックを解除して中に入れてほしいと頼むという事例がある。

例えば、取引先や上司になりすまして、電話でログイン情報などを聴取する、あるいはシステム管理者や契約プロバイダ、SIerなどになりすますといったことも考えられる。

- 関連記事

2021 somnathdutta.com